De meest voorkomende vorm van cybercriminaliteit zijn phishing-e-mails. Hoewel veel bedrijven en gebruikers bewust zijn van de gevaren ervan, zijn veel werknemers nog altijd niet opgeleid over hoe ze deze kunnen herkennen. Hierdoor zijn ze nog altijd een van de meest succesvolle cyberaanvalmethodes.

Volgens het State of the Phish Report van 2022 door Proofpoint werd maar liefst 83% van de bedrijven in 2021 het slachtoffer van een phishingaanval, en het Data Breach Investigations Report van 2021 door Verizon stelde dat 25% van alle datalekken te maken heeft met phishing.

Maar hoe snel kan je het slachtoffer worden van een phishing scam en waarop moeten jij en je teams letten?

1. Het is afkomstig van een gratis e-mailadres.

Gerenommeerde bedrijven versturen geen professionele e-mails vanaf een gratis e-mailadres zoals yahoo.com, gmail.com of google.com. Als je e-mail afkomstig is van dergelijk e-mailadres, moet je meteen op je hoede zijn.

De meeste bedrijven communiceren aan de hand van hun eigen domeinnaam en zakelijke e-mailadressen. Zo worden legitieme e-mails van bijvoorbeeld Allianz verstuurd vanaf hun domeinnaam @allianz.com, en e-mails van Siemens gebruiken de domeinnaam @siemens.com. Als deze e-mailindeling wordt gebruikt, is de kans groter dat het om een legitieme e-mail gaat.

Als de rest van de e-mail een mooi ontwerp heeft, wordt het e-mailadres al snel genegeerd. Dat mag je dus niet doen.

Controleer altijd het e-mailadres van de verzender om de echtheid ervan na te gaan.

2. Er zit een klein verschil in de domeinnaam

Een andere geniepige manier waar je al snel overheen kijkt, is dat cybercriminelen je proberen te misleiden met spelfouten! Het kan zijn dat cybercriminelen die zich bijvoorbeeld als microsoft.com willen voordoen, de domeinnaam micr0soft.com of microssoft.com hebben gekocht. Deze domeinnamen lijken zo sterk op de echte domeinnaam dat de ontvanger de spelfout niet eens opmerkt.

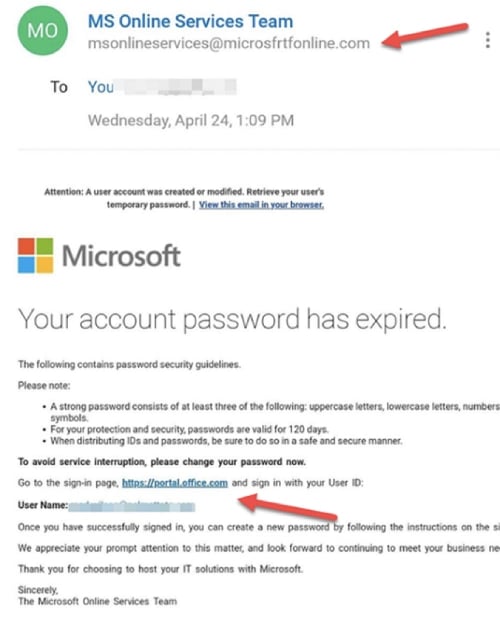

Hierbij een afbeelding als voorbeeld:

In dit voorbeeld hebben de cybercriminelen de domeinnaam 'microsfrtfonline.com' geregistreerd, een verschil dat je vaak niet opmerkt als je je e-mails vluchtig doorneemt.

Geloof het of niet, maar cybercriminelen worden niet altijd ontmoedigd door een mislukte eerste poging. Ze bereiken vaak hun doel na meerdere pogingen. Bij elke mislukking leert de cybercrimineel welke de meest efficiënte methoden zijn voor een succesvolle aanval.

Er hoeft maar één iemand op een kwaadaardige link te klikken zodat de cybercrimineel zijn doel kan bereiken. Aangezien de werkwijze van cybercriminelen altijd verandert en evolueert, is het van belang dat bedrijven ervoor zorgen dat alle werknemers regelmatig een opleiding over phishing volgen.

3. In de e-mail staan fouten en spelfouten

Bij een grootschalige aanval kunnen cybercriminelen duizenden phishing-e-mails tegelijkertijd versturen naar nietsvermoedende mensen. Ze maken zich niet echt zorgen om fouten, want ze hoeven slechts één slachtoffer te maken om van een succesvolle aanval te spreken. Veel cybercriminelen richten zich ook op internationale slachtoffers. Hoewel ze mogelijk proberen om de e-mails te vertalen in de moedertaal van de potentiële slachtoffers, maken ze hierbij vaak meerdere spel- of grammaticale fouten, nog een ander teken dat op een phishing-e-mail wijst.

Deze fouten worden echter niet altijd per ongeluk gemaakt, want veel phishing scams bevatten ze met opzet. Ze maken vermoedelijk deel uit van het 'filteringssysteem' van de cybercriminelen om ervoor te zorgen dat ze zich enkel richten op de meest goedgelovige slachtoffers. Zo zal iemand die niet op de details let eerder geloven dat een valse e-mail legitiem is of op een kwaadaardige link klikken.

Onthoud dat fouten niet automatisch wijzen op een valse e-mail, want iedereen maakt fouten. Let dus ook op de andere tekenen, en als je twijfelt, klik dan niet op de links die in stap 4 staan beschreven ...

4. Er zijn onbetrouwbare links of er zit een bijlage bij de e-mail

Alle phishing-e-mails worden met een bepaald doel verstuurd, namelijk om gevoelige of bruikbare informatie te verkrijgen, zoals paswoorden en aanmeldingsgegevens, maar ook betalings- en creditcardgegevens. Om dat te bereiken, moet de ontvanger eerst op een kwaadaardige link klikken, een geïnfecteerde bijlage openen of malware downloaden. Deze kwaadaardige bestanden zien er vaak uit als een factuur, rekening, ontvangstbewijs of 'dringend' bestand.

Open geen bijlage tot je de e-mail grondig hebt gecontroleerd op tekenen van phishing, je zeker weet dat de verzender echt is en je de e-mail verwacht.

Je kan de verzender altijd bellen en vragen of de e-mail van hen afkomstig is.

5. Nu! Belangrijk! Dringend!

Als er in een e-mail eisen staan of als je met klem wordt gevraagd om tot actie over te gaan, op de link te klikken of deze snel te openen, dubbelcheck dan eerst de e-mail. Oplichters hopen je bang te maken zodat je een fout maakt. Controleer dus dringende e-mails drie keer voordat je eender waar op klikt!

Hackers hopen dat je minder waakzaam bent als er een e-mail lijkt binnen te komen van een leidinggevende of andere autoriteit, vooral als het een belangrijke vraag is. Dat zijn geniepige phishing scams, omdat ze de ontvanger proberen te laten geloven dat het om een legitieme e-mail gaat. Ook al ben je achterdochtig, niemand wil zijn leidinggevende vragen of het een 'echt' verzoek is, want dat zou erop wijzen dat de e-mail slecht is opgesteld en eruitziet als een phishing-e-mail.

Bescherm je bedrijf tegen phishingaanvallen

Om de dreiging van phishing-e-mails te bestrijden, moeten bedrijven efficiënte cyber security maatregelen vaststellen en hun werknemers regelmatig een security awareness training laten volgen.

Je team kan enkel goede gewoonten ontwikkelen en frauduleuze e-mails efficiënt herkennen door advies te versterken over hoe je oplichting kan vermijden.

Wil je graag meer informatie? Contacteer ons dan, we helpen je met veel plezier verder.